Akcelerometr

Akcelerometr, pohybový senzor, polohové čidlo, nebo také gyroskop, to všechno jsou výrazy pro čidlo, bez něhož jsou už telefony prakticky neprodejné. Pomocí těchto chytrých udělátek telefony a tablety poznávají, zda je držíme svisle, nebo podélně a podle toho servírují obrázky na displeji. Ty lepší umí při spuštěném přehrávání hudby a stisknutém tlačítku pouhým cuknutím přejít na další skladbu. Zcela nepostradatelné jsou pro zdarma předinstalované hry, při nichž pohybem telefonu udržujeme například kuličku v chodu, auto na dráze,... A u těch ještě skvělejších akcelerometrem řízený GESTURE CONTROL umožňuje příchozí hovor přijmout či odmítnout pouhým poklepem na displej. Telefonem můžeme dnes sledovat třeba i kolik uděláme za den kroků,... v nabídce vychytávek se výrobci předhánějí a svorně uvádějí, že výhodou je, že aplikace funguje i minimalizovaná na pozadí.

Výhoda?

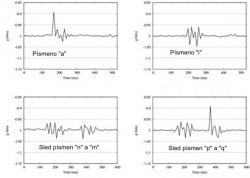

Zhruba tři roky nás, ti co se v tom vyznají, upozorňují na riziko akcelerometrů a nedoporučují například odkládat mobil poblíž počítače. Pokud totiž jste při komunikaci s okolím nějak někde do telefonu „nakoupili“ i špehovací prográmek, vaše soukromí není v bezpečí, jak si možná myslíte. Akcelerometr v mobilu položený na stůl blízko klávesnice počítače totiž dokáže zachycovat vibrace. Senzory v telefonech nejsou nijak zvlášť citlivé a vzorkují situaci zhruba stokrát za sekundu, samy tedy nemohou určit, jakou klávesu jste stiskli. Dokáže to až program s příslušným algoritmem, který bere do úvahy jak údery, tak rychlost jakou po sobě údery následují. Každý jsme v tom totiž jaksi charakteristický a to jak silou úhozů do různých kláves, tak co se týče rychlosti dvojic úhozů po sobě jdoucích. Akcelerometr navíc dokáže zjistit, zda jsme ťukli na bližší, nebo na vzdálenější straně klávesnice, což algoritmu usnadňuje život, protože se tím počet kombinací podstatně zužuje. Prakticky prý možnosti představují asi 58 000 variant. Z těch program přečte co jsme psali s 80% přesností. Je nabíledni, že se stejnou pravděpodobností vykrade i náš PIN, pokud komunikujeme s bankou přes počítač. I při vší této chybovosti lze z vhodně, nebo spíš nevhodně, položeného telefonu šmírovat s kým a na jaké téma si, třeba přes SKYPE píšeme,...

Bez akcelerometru to jde také

Do seznamu našeho rizikového chování, při němž můžeme přijít třeba o PIN, si nyní můžeme přiřadit i grimasy. Na riziko akcelerátorů v mobilech upozorňovali odborníci ze Stanford University již před třemi lety. V loňském roce jejich podezření výzkumníci z University of Pennsylvania vylepšili ukázkami zneužití telefonu k analýze psaného textu a nyní sérii špatných zpráv z Ameriky rozšiřují Angličané ukázkou šmírovací služby využitím fotoaparátu v mobilu.

Sledování kamerou.

Vlevo:

Při stlačování tlačítek se nám mobil v ruce charakteristicky pohupuje. Zaznamená to nejen akcelerometr, ale i změna úhlu v jakém zabírá kamera okolí nebo naši tvář.

Uprostřed:

Klíčové body a úhel kamery při stisknutí tlačítka OK a „jedničky“ se přece jen nepatrně liší.

Vpravo:

Jednou nastavený homografický rámec našeho „OK“.

(Kredit: Laurent Simon a Ross Anderson, PIN Skimmer)

Ross Anderson a Laurent Simon, oba z univerzity v Cambridge předvedli, jak snadno lze provést útok a přijít k našim heslům a jak ohroženy mohou být naše bankovní převody. Na nedávném semináři věnovaném bezpečnosti a soukromí v oblasti smartphonů a mobilních zařízení (SPSM) v Berlíně ukázali schopnosti útočného programu PIN Skimmer. Při použití takového „sběrače pinů“ už netřeba do místnosti dávat štěnice, úkol splní i infikovaný mobil vybavený běžnou vestavěnou kamerou. Zatímco případným slídilům zneužívajícím vaše akcelerometry šmírování značně zkomplikujete, pokud máte klávesnici vašeho počítače „měkkou“, zneužitá kamera v telefonu se jen tak snadno oblafnout nedá. Nově odhalený způsob kradení dat pracuje také s přeprogramovaným telefonem. K tomu se můžeme dobrat například stažením nějaké zajímavé utilitky rozšiřující dovednost našeho mobilu, nebo hry, připadaně videa. Kameru prý lze poměrně snadno přeprogramovat aby se spouštěla při každé naší komunikaci. Uživatel o tom nemusí mít ani páru. Kamera pak registruje náš obličej. A protože při aktivované kameře je funkční i mikrofon, je „odposloucháváno“ i klikání na klávesách mobilu. Při tomto odposlechu už nevadí, že máte virtuální klávesnici, která nepřenáší vibrace. Při psaní písmen a číslic do mobilu každý nějak mírně natáčíme svůj obličej a přitom navíc s specificky mobilem kýváme. Takové pohupování telefonem spolu s vyhodnocováním naši tváře, k prozrazení PINU prý bohatě stačí.

Podle Andersona je tento způsob špehování stejně účinný, jako prográmky zneužívající mikrofon s akcelerometrem, snímající vibrace našeho stolu. Při testu na sadě padesáti čtyřmístných PINů programem PIN Skimmer po dvou pokusech zadání správně určovali více než 30 % PINů. Po pátém zadávání hesla byl šmírovací program na telefonech se systémem Android úspěšný v 50 %. Při zkoušení dvou set osmimístných kódů jich PIN Skimmer rozlousknul po pěti pokusech 45 % a při desátém zadávání PINU prolomil 60 % případů.

S rostoucí potřebou stahování inovovaných programů vylepšujících služby našich telefonů, prý není na škodu vzít i toto zcela nové riziko v potaz. Zvláště, pokud stejný telefon používáme i k takovým věcem, jako je elektronické bankovnictví. Zatím co proti „odposlouchávání“ našeho telefonu využitím akcelerátoru stačilo pokládat telefon na ručník, proti šmírování nenápadně spuštěnou kamerou je dobré při rizikových operacích s bankou nebo milencem (kou), udělat nějakou tu grimasu s netypickým nakloněním hlavy a případně to proložit nezvyklým natáčením telefonu. Pokud se doporučenou radou začneme řídit, měly by být naše úspory ve větším bezpečí. Jak nás pak bude vnímat naše okolí, zpráva nehovoří.

Akcelerometry jsou v tom správném režimu užitečné:

Pramen: "PIN Skimmer: Inferring PINs Through The Camera and Microphone" by Laurent Simon, Ross Anderson

Diskuze:

Proč "zašumělá data"?

Stanislav Škubal,2013-11-13 15:47:34

Článek popisuje možnost zachycení PINu *mobilem* při zadávání *na klávesnici PC* (ne na mobilu samotném): "Akcelerometr v mobilu položený na stůl blízko klávesnice"

Já jsem za článek rád, doposud by mě ani ve snu nenapadlo, že když aplikace žádá o povolení přístupu ke gyroskopu, tak že i to může mít i bezpečnostní důsledky.

Popisuje obojí

Vojtěch Kocián,2013-11-13 19:32:47

To čtení z klávesnice PC vedle položeným telefonem mi ke krádežím PINu z elektronického bankovnictví připadá jako málo účinné. Člověk stejně opisuje z mobilu potvrzovací SMS a tak má mobil v ruce a klepe často jedním prstem (zvlášť na notebooku bez numerické klávesnice). Na ukradení tohoto stačí ukrást tu SMS nebo snímek obrazovky. Pokud se k tomu má doplňovat ještě nějaké další heslo nebo PIN a uživatel mezitím mobil odloží, tak by šance byla. Zajímavější je to odposlouchávání delšího psaného textu.

Hmm...

Vojtěch Kocián,2013-11-13 14:44:54

Není jednodušší odchytit události přímo z dotykového displeje než složitě dolovat zašuměná data z akcelerometru nebo kamery? Keyloggery pro klasické PC nejsou žádná novinka, tak nevím, proč by něco podobného nemohlo fungovat i na telefonu. Pravda, byl by asi potřeba trochu hlubší přístup do systému telefonu, kdežto akcelerometr má vývojář jako na dlani.

Mimochodem, rozumná zabezpečená aplikace při zadávání PINu zobrazí čísla na dotykové klávesnici náhodně rozložená. Je sice obtížnější je naťukat ale i odposlechnout.

Diskuze je otevřená pouze 7dní od zvěřejnění příspěvku nebo na povolení redakce